Take back control

Damit wurde die Brexit-Abstimmung gewonnen. Funktioniert das auch im Internet?

Das Folgende kann ein wenig technisch werden. Ist aber von brennendem Interesse für jeden Nutzer des Internets.

Ihr freiwilliger Beitrag für ZACKBUM

Immer noch viel zu viele Nutzer wiegen sich in der Illusion, dass das Internet im Prinzip gratis sei. Nette Menschen stellen Plattformen zum sozialen Austausch zur Verfügung, andere bieten umsonst E-Mail-Programme an, sogar das Suchen ist eine freundlich von Google geschenkte Maschine.

Quatsch. Es gibt Dienstleistungen im Internet, die mit Geld bezahlt werden, via Kreditkarte. Alle Dienstleistungen im Internet sind nicht kostenfrei. Sondern werden mit Daten, Profilen, Bewegungsmustern bezahlt. Das ist die neue Weltwährung, damit wird Wertschöpfung betrieben.

Das ist den meisten Nutzern egal. Immer öfter machen allerdings Nutzer die schmerzliche Erfahrung, dass es auch keine Anonymität im Internet gibt. Wilde Beschimpfungen, versteckt hinter einem Pseudonym, abgeschickt von einem Hotmail-Account? Im schlimmsten Fall steht die Polizei vor der Türe. Hättest an die individuelle IP-Adresse denken sollen, stupid.

Nun gibt es aber auch gute Gründe, wieso ein Nutzer tatsächlich dringend darauf angewiesen ist, dass man ihn nicht identifizieren kann. In erster Linie handelt es sich natürlich um Oppositionelle in Überwachungsstaaten wie China.

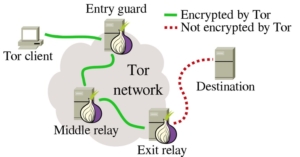

Dort herrscht nicht nur strikte Internet-Zensur, es wird auch versucht, jede nicht kontrollierte Aktivität zu unterbinden, und sei es auch nur ein Informationsaustausch. Als Gegenmittel zur totalen Überwachung gibt es Tor. Das ist ein Akronym für «The Onion Routing». Damit ist das Prinzip nicht schlecht beschrieben. Wie unter vielen Zwiebelschalen wird die Identität von Nutzern verschleiert.

Schutz der Privatsphäre gegen Kontrolle

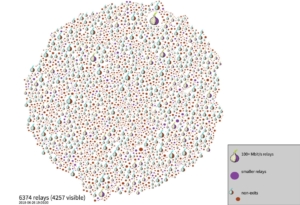

Vereinfacht ausgedrückt schickt A nicht mehr direkt eine E-Mail an B, sondern die Message wird auf eine zufällige Route über Tor-Knoten geschickt, die normalerweise eine Rückverfolgung verunmöglicht. Aber diese Tor-Knoten sind öffentlich bekannt. Daher wurden sie beispielsweise von der chinesischen Internet-Zensur blockiert. Denn sie ermöglichten es auch, so auf Webseiten zu gelangen, deren direkter Zugriff ebenfalls blockiert ist.

Als Gegenmassnahme wurden sogenannte Tor-Brücken eingerichtet, die das wiederum umgehen. Es handelt sich also um den üblichen Kampf zwischen Zensoren und Widerstandsnestern gegen Zensur. Allerdings ist die Zahl dieser Brücken beschränkt, und die chinesische Internetpolizei fahndet nach ihnen als wäre es ein Stück aus der Science Fiction Serie «Matrix».

Wie bei allen Verschlüsselungs- und Verschleierungstechnologien ist auch Missbrauch möglich. Durch die weitgehende Anonymisierung der Teilnehmer ist Tor das Eingangstor zum Darkweb, wo alle Arten von kriminellen Produkten angeboten werden. Drogen, Waffen, Kinderpornografie, auf Marktplätzen finden hier Verkäufer und Käufer unter dem Schutz der Anonymität zusammen und erledigen die Transaktionen mit Kryptowährungen wie Bitcoin, die ebenfalls die Geschäftspartner anonymisieren.

Tor wird attackiert

Da Tor im Wesentlichen eine Freiwilligenveranstaltung ist, der Zugang frei, ist nicht nur durch chinesische Anstrengungen das Grundprinzip – freie und anonyme Nutzung des Internets, in Gefahr. Unterstützer von Tor fahren daher eine Kampagne, um möglichst viele neue Brücken zu bauen.

Andererseits gibt es ein Start-up aus der Schweiz, das ankündigt, die nächste Generation einer Infrastruktur zum Schutz der Privatsphäre zu bauen. Diesmal soll es allerdings nicht gratis sein, wie die Macher in einem Positionspaper festhalten.

Auf der anderen Seite sieht es ganz danach aus, als ob die hier verwendete Methode der Verschlüsselung und Anonymisierung der Nutzer zumindest zurzeit nicht knackbar ist. Zudem schafft Vertrauen, dass diese Plattform in der Schweiz, genauer in Neuenburg, entwickelt wird. Auf der anderen Seite steckt der Crypto-Skandal noch allen in den Knochen.

Auf jeden Fall ist das ein Krieg, der eine entscheidende Rolle in der Zukunft von dissidenten Bewegungen in Diktaturen spielen wird. Denn ohne unkontrollierten Informationsaustausch und ohne unkontrollierten Zugang zu Informationen kann es keine Opposition zu einem herrschenden Regime geben.

Aber möglicherweise wird die Rechenpower von Quantencomputern auch diesem Versuch zum Schutz der Privatsphäre den Garaus machen. Der dann durch den nächsten abgelöst wird.

Wir sind noch nicht ganz dort, China.

Aber die Typen (und wie geht das: Typen*:*innen?) wuseln schon eifrig rum, die so ticken und sowas brauchen.

Die nächstfolgenden Fragen wären: wieso kommen diese Nummer:innen an die Macht, wo drückt denen derdie Schuh und warum plötzlich so viele, überall?

Plus: wieso gibt’s für die Mehrheiten, wieso ist es nur (noch) eine Verschwinderheit, die solche Leuchtfiguren NICHT wollen?

Und bevor wir das Übel gleich von Adam und Eva* angehen wollen könnte Herr Zeyer mal hier ansetzen:

Journalist… Schule / Ausbildung: was läuft da analog falsch?

Oder allgemeiner, Schule / Universität: ist die PandeManie nur dank unserer Verbildungsindustrie möglich? Mit noch unkritischeren Lehrpersonen, als den Obrigkeits-Lobhudlern unserer Medien, zu Diensten und im Solde der Politiker, zu Diensten und im Solde des Kapitals.

*Einverstanden Herr Fehr, da gibt’s noch Probleme. Gleichberechtigt zu leben ist ein gutes Ziel. Leider wollen in dieser Neuzeit zu viele Frauen die gleichen Rechte wie die falschen Männer.

Das hat aber mehr mit Rückgrat zu tun, nichts mit der Rippe.